Der Universal Serial Bus – kurz USB – hat sich als die Standardschnittstelle für PC-Hardware und zunehmend auch bei Unterhaltungselektronik etabliert. Mit dem neuen 3.1er-Standard kommen einige Verbesserungen.

Als USB 1.0 im Jahr 1996 eingeführt wurde, gab es erstmals eine Möglichkeit, zig Geräte wie Scanner, Drucker und Festplatten über eine einheitliche Schnittstelle am Desktop-PC anzuschließen, ohne erst eine damals sündhaft teure SCSI-Steckkarte in den PC einzubauen und entsprechende Endgeräte zu kaufen. Dank dem Universal Serial Bus ist das heute kaum noch nötig. USB 1.0 bot eine Datenrate von bis zu 1,5 MB pro Sekunde (Full Speed). Für Mäuse, Tastaturen, Drucker oder Scanner war das jedoch ausreichend.

Es folgten vier Jahre später USB 2.0 mit 60 MB (Hi-Speed) und im Jahr 2008 wurde der USB-3.0-Standard mit 500 MB pro Sekunde (Super Speed) eingeführt. Die USB Promoter Group hat auf der CES 2013 in Las Vegas den künftigen USB-Standard 3.1 vorgestellt: Die verbesserte Schnittstelle von Super Speed USB sieht Datenübertragungen mit bis zu 10 Gigabit pro Sekunde vor. Die tatsächlich erreichbaren Datenraten liegen aber bei allen USB-Standard deutlich darunter. So kommen beispielsweise externe USB-3.0-Festplatten kaum über 100 MB pro Sekunde.

Mit der Einführung von USB wurde das Zusammenspiel von PCs, Speichermedien und Peripheriegeräten wesentlich vereinfacht. Inzwischen haben USB-Ports längst die IT verlassen und finden sich unter anderem an DSL- und WLAN-Routern, Fernsehern, Medienplayern, Autoradios und Spielekonsolen, aber auch an Steuerungsanlagen für Strom und Heizung sowie im Auto (siehe Geräte mit USB-Anschluss ). So lassen sich eine Vielzahl von Geräten anschließen, darunter Speichersticks, externe Festplatten, Tastaturen, Mäuse, Scanner, Drucker und zahlreiche Gadgets wie kleine Ventilatoren, Staubsauger, beheizte Kaffeebecher und vieles weitere mehr (siehe USB-Gadgets ), die ihren benötigten Strom aus der USB-Verbindung beziehen.

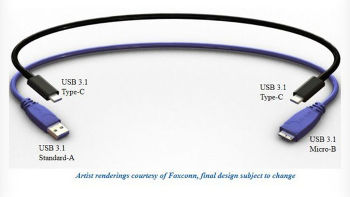

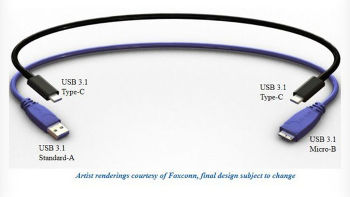

Die unterschiedlichen Stecker und Kabel für USB-Verbindungen

Das Gute vorweg: Die USB-Standards 1.0 bis 3.0 sind kompatibel zueinander. USB-2.0-Geräte lassen sich an USB-3.0-Buchsen betreiben. Konkret: Eine externe Festplatte mit einem USB-2.0-Port kann an einen PC oder ein Notebook mit einer USB-3.0-Schnittstelle verbunden werden. Bei der Geschwindigkeit richtet sich USB 3.0 wie bereits USB 2.0 nach dem jeweils schwächsten Glied in der Kette. Aufgrund der zusätzlichen Kontakte nehmen USB-2.0-Buchsen jedoch keine USB-3.0-Stecker auf. Ein USB-Stick nach dem 3er-Standard passt aber auch in einer 2er-Port.

USB-Kabel: Die Kabel für die USB-Standards 1 und 2 besitzen an einem Ende den flachen Stecker Typ A, der zum PC führt. Am anderen Ende kann ein eckiger Stecker von Typ B sitzen, den Sie beispielsweise an einem Drucker oder Scanner anschließen.

Der Typ-B-Stecker für USB-3.0-Geräte ist zweigeteilt. Dann gibt es noch die kleinen Mini-B-Stecker, die beispielsweise bei externen 2,5-Zoll-Festplatten verwendet werden. Der Micro-B-Stecker ist etwas flacher, die zugehörige Buchse steckt in den meisten Fällen in Smartphones, Tablets, Kameras oder anderen kleinen Geräten. Die USB-3.0-Ausführung von Micro B ist etwas breiter und besitzt eine Kerbe im Führungsblech. USB-3.0-Stecker und Buchsen sind im Innenteil in der Regel blau gefärbt, bei USB 2.0 ist es schwarz oder weiß. Beim USB Type-C oder USB 3.1 genannt, gibt es neue Kabel, Stecker und Geräte: Der neue Stecker bei USB Type-C hat die Größe eines USB-2.0-Micro-B-Steckers.

Viel wichtiger noch: Das nervige Rumfummeln beim Anschließen von USB-Geräten wird künftig der Vergangenheit angehören. Denn bei den neuen Steckern ist es egal, wie herum man sie in den Anschluss steckt. Und auch auf beiden Seiten des Kabels befindet sich der gleiche Stecker. Apple hatte dies mit seinem Lightning-Anschluss vorgemacht, der seit dem iPad 4 und dem iPhone 5 zum Einsatz kommt.

Über die Zeit hinweg dürften die neuen Kabel auch den Einsatz von Netzteilen bei Laptops und kleineren Geräten überflüssig machen. Denn USB Type-C überträgt auch bis zu 100 Watt Strom. Abwärtskompatibel ist USB Type-C zwar, allerdings werden für bestehende USB-Anschlüsse Adapter benötigt.

Die Kabellänge: Sie ist bei USB 2.0 auf fünf Meter begrenzt. In der USB-3.0-Spezifikation sind statt der Länge elektrische Parameter festgelegt, die die Kabel erfüllen müssen. Drei Meter sind möglich, bei besonders guter Abschirmung auch mehr. Es werden jedoch auch Kabel verkauft, die den Anforderungen nicht genügen. Bei Verbindungsabbrüchen sollten Sie daher probeweise einmal ein anderes USB-Kabel verwenden.

Arbeitsweise und Stromversorgung bei Geräten mit USB 3.0

Normalerweise kommt bei USB-Verbindungen das Polling-Verfahren zum Einsatz. Damit fragt der Host alle angeschlossenen Peripherie-Geräte regelmäßig ab, ob sie Daten zum Übertragen haben. Diese Abfrage kostet jedoch unnötig Zeit. Bei USB 3.0 können die Geräte das Polling unterbinden, indem sie von sich aus den Status NRDY („Not Ready“) melden. Hat ein Gerät später Daten zu übertragen, meldet es ERDY („Endpoint Ready“), um den Transfer zu starten. Durch die getrennten Sende und Empfangsleitungen SSTX+/- und SSRX+/- muss es nicht erst auf die Buszuteilung vom Host warten.

Geräte, die den NRDY-Status gesendet haben, können sich in einen Stromsparmodus versetzen. Denn neben der aktiven Verbindung U0 kennen die USB-3.0-Geräte drei weitere Modi: Bei U1 schaltet sich der Sende- und Empfangsschaltkreis ab. Bei U2 wird auch der Taktgeberschaltkreis unterbrochen. U3 versetzt das Gerät in den Ruhezustand (Suspend-Modus). Wenn sich alle Geräte im Stromsparmodus befinden, kann auch der Host seinen Upstream-Link herunterfahren.

Eine häufigere Quelle von Problemen ist auch die Stromversorgung über USB. Am USB-2.0-Port dürfen Geräte maximal 500 Milliampere Strom beziehen, bei USB 3.0 sind es 900 Milliampere. Der Anlaufstrom, aber auch der Strombedarf während des Betriebs kann bei einigen USB-Festplatten jedoch über 500 Milliampere liegen. Diese werden dann gar nicht erst vom Betriebssystem erkannt oder später wieder ausgehängt. In diesem Fall sollten Sie die Platte – wenn vorhanden – mit einen USB-3.0-Anschluss verbinden oder ein zusätzliches Netzteil über ein USB-Zwillingskabel (Y-Kabel) anschließen, das für wenige Euro im Handel zu haben ist.

Letzteres ist aber nach dem offiziellen USB-Standard eigentlich nicht zulässig, es funktioniert aber meistens trotzdem. Eine Verbesserung kann auch ein aktiver USB-Hub mit eigener Spannungsversorgung bieten, der außerdem den gleichzeitigen Anschluss mehrerer USB-Geräte erlaubt.

USB vs. Steckdose Was lädt schneller?

Mithilfe eines Ladeadapters kann ein Smartphone an der Steckdose aufladen werden. Alternativ stecken Sie Ihr Gerät einfach an der USB-Buchse Ihres PCs an und laden es auf. Dabei gibt es allerdings einige wesentliche Unterschiede. Wenn Sie es eilig haben, dann sollten Sie Ihr Smartphone immer an der Steckdose aufladen. Im Schnitt laden Sie Ihr Gerät über den Strom aus der Steckdose dreimal so schnell auf wie beim Laden über den USB-Port des Computers. So dauert es bei unserem Testgerät, dem Samsung Galaxy S4 Mini, 3:01 Stunden, bis ein 60-prozentiger Ladestand erreicht ist. Die gleiche Ladung erreicht das Mini über die Steckdose in 1:15 Stunden.

Langsamer Ladevorgang am USB-Port: Da ein USB-2.0-Anschluss maximal 500 mA ausliefert, dauert das Laden des angeschlossenen Smartphones entsprechend lange, weil die Kapazität der aktuellen Smartphone-Akkus sehr hoch ist. Mit USB 3.0 wurde die Stromstärke auf 900 mA erhöht, wodurch Sie das Gerät geringfügig schneller laden.

Beim Ladevorgang beachten: Die optimale Ladespannung von Ladegeräten für Lithium-Ionen-Akkus liegt bei 4,2 Volt. Die meisten Ladegeräte liegen mit ihrer Ladespannung von etwa 5 Volt noch im Toleranzbereich. Darüber hinaus geben sie in der Regel eine Stromstärke zwischen 700 und 1000 mA an die Akkus weiter. Achten Sie darauf, dass der Ladestrom der Ladegeräte in mA ungefähr das 0,6- bis 1-fache der Akkukapazität in mAh der Smartphone-Batterie aufbringt. Höhere Stromstärken können die Akku-Lebensdauer reduzieren, niedrigere Stärken können das Ladegerät überhitzen.